Microsoft, Windows ve Linux sistemlerini hedefleyen LemonDuck zararlı yazılımına karşı uyarıyor

Microsoft 365 Defender Tehdit İstihbarat ekibi tarafından yayınlanan araştırmada, botnet ve kripto para madenciliği hedefleriyle tanınmış, aktif olarak güncellenmiş ve şu anda etikili bir zararlı yazılım olduğu düşünülen LemonDuck’ın arkasındaki tehdit aktörlerinin faaliyetlerinde artış gözlemlenmiş. Diğer botnet ve kripto para zararlılarından ayrılan en önemli taraflarının ise kimlik bilgilerini çaldığı, güvenlik kontrollerini kaldırdığı ve e-postalar aracılığıyla yayıldığı ortaya çıkmış.

LemonDuck ortaya çıktığı ilk yıllarda, özellikle Çin kaynaklı hedeflere yoğunlaşmasıyla tanınmıştı. Ancak zamanla hem hedef ülke hem de hedef endüstri bazında genişleyip, özellikle imalat ve IoT sektörlerine odaklanmışlar. Bugünlerde ise LemonDuck çok daha geniş bir coğrafya aralığında operasyonları sürdürüyor ve daha çok Amerika Birleşik Devletleri, Rusya, Çin, Almanya, Birleşik Krallık, Hindistan, Kore, Kanada, Fransa ve Vietnam’daki kullanıcı ve kuruluşları hedef alıyor.

Bulaştıkları sistemdeki diğer zararlı yazılımları pasife çekiyorlar

Microsoft araştırmacılarına göre LemonDuck zararlı yazılımı hem Windows hem de Linux tabanlı makineleri hedefleyen çapraz platform tehditi olarak göze çarpıyor. Aslında bu tehdit aktörü yada aktörlerinin diğerlerine nazaran en ilginç yanı, eğer bulaştıkları sistemde başka bir tane zararlı yazılım mevcutsa onu etkisiz hale getiriyorlar ve sadece kendilerinin oluşturduğu zararlı yazılımı çalıştırıyorlar.

Daha önce keşfedilmiş açıklıklardan yararlanıyorlar

Microsoft araştırmacıları LemonDuck’ın arkasındaki tehdit aktörlerinin, güvenlik ekiplerinin kritik kusurları düzeltmeye ve hatta diğer zararlı yazılımları kaldırmaya odaklandığı dönemlerde, daha önce keşfedilmiş olan güvenlik açıklıklarından yararlandıklarını belirtiyor. Bu güvenlik açıklıklarına bakıldığında:

– CVE-2017-0144 (EternalBlue), CVE-2017-8464 (LNK RCE), CVE-2019-0708 (BlueKeep), CVE-2020-0796 (SMBGhost), CVE-2021-26855 (ProxyLogon), CVE-2021-26857 (ProxyLogon), CVE-2021-26858 (ProxyLogon) ve CVE-2021-27065 (ProxyLogon) yer alıyor.

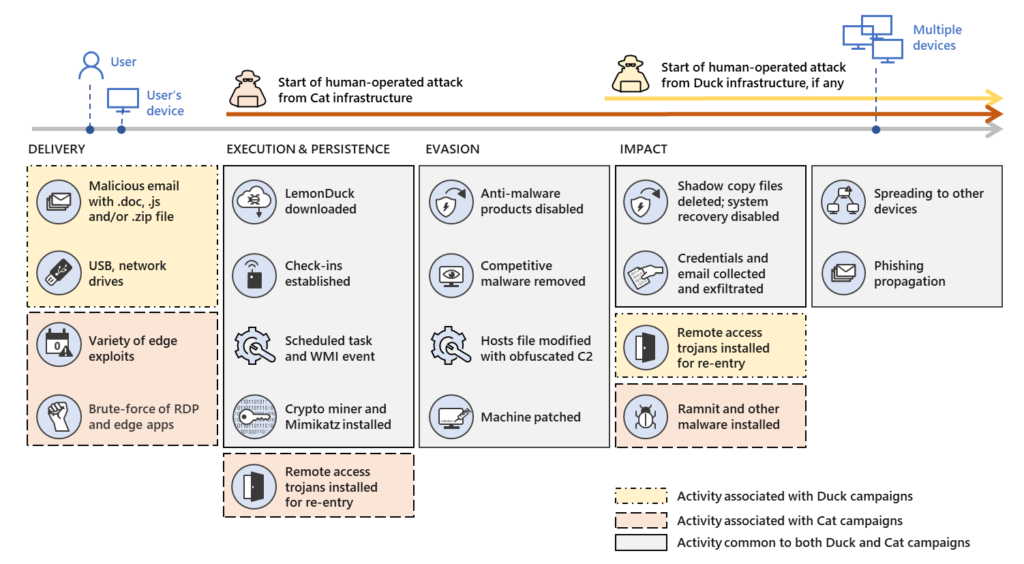

LemonCat adında ikinci bir varyant keşfedildi

Microsoft araştırmacıları, daha tehlikeli amaçlar için kullanılabilecek LemonCat olarak adlandırdıkları ikinci bir varyant daha keşfetmişler. LemonCat‘in bu yılın başlarında ortaya çıkmış olabileceğini ve bununda nispeten yeni bir saldırı altyapısı olduğu anlamına geldiğini belirtiyorlar. Bu ikinci varyantın özellikle Microsoft Exchange sunucularına yönelik saldırılarda kullanılmış olabileceği düşünülüyor.